Anonimatul pe Internet - torusului browser

Utilizatorul mediu crede, „Dar cine are nevoie de mine? Eu nu sunt un om de afaceri, și nu un politician, nu un criminal ". Într-adevăr - care ar putea avea nevoie de informații personale ale utilizatorilor de Internet?

Pe scurt, dorind să spioneze și trage cu urechea pe Internet abundă, deci are sens să se gândească la confidențialitatea prezenței online. După povestiri Frank despre principiile de funcționare secrete de serviciu Snowden lui, care poate fi sigur că informațiile personale sau de afaceri nu vor cădea în mâinile lipsiți de scrupule?

Ce este TOR

Destul de ciudat, ideea și baza tuturor sistemului de Internet anonim a dat Pentagon și serviciile de informații americane către utilizatori. A existat un astfel de proiect spion scandalos numit cer deschis. Apoi, misiunea gratuit cer dintr-un motiv secret, închis și rețeaua privată de cod sursă pentru a partaja scurgeri.

Foarte repede organizat comunitate Torproject.org. Dezvoltatorii voluntari care creează un fel de pe internet paralel, inaccesibile controlului străin.

TOR - un acronim pentru ceapa Router. Potrivit rus - router ceapa. De ce bulbos? Numele reflectă principiul de bază al criptare transmise prin intermediul informațiilor de rețea TOR.

Cum functioneaza sistemul TOR

Principiul de funcționare este simplu de rutare bulboase geniu și poate fi reprezentat prin următorul algoritm.

- Membrii comunității TOR lansa o rețea mondială de servere proxy, care devin noduri de comunicare de viteze.

- În mod repetat transmite datele utilizatorului sunt criptate, fiecare nivel reprezintă un pachet de strat bulboase cifru regulat.

- Pachet de informații înainte de a ajunge la destinația finală, acesta trece prin ciclul de servere nod selectate aleatoriu.

- La fiecare punct de trecere prin ulterioara decriptată cifrare un strat care conține informații despre următorul nod intermediar. După citirea informațiilor utilizate stratul bulbilor este distrus.

- Și așa se repetă de mai multe ori.

Chiar dacă pachetul de informații vor fi interceptate de către una dintre secțiuni ale rețelei, va fi posibil să se obțină date numai pe următoarele două servere intermediare. Informații despre traseul complet este deja parțial distrusă. Prin urmare, pentru a calcula punctele finale nu este posibilă.

Vă rugăm să rețineți - pe parcursul întregii rutarea criptate se concentrează în mod aleatoriu pe păstrarea datelor secrete ale utilizatorului și informații cu privire la locul lui. De fapt, transmise în pachete de date pot fi decodate prin mijloace convenționale criptanaliză.

Browser private TOR

Deși denumit în mod obișnuit browser-ul TOR, de fapt, în orice browser web poate fi folosit ca TOR-client. Pentru a integra cu rețeaua de browser-ul de internet anonim construit într-un plug-in care se transformă aplicarea rețelei TOR.

Cele mai frecvent utilizate browsere pe baza motoarelor TOR Mozilla Firefox și crom. Prin urmare Firefox-TOR este foarte similar cu bine cunoscutul browser web gratuit Mozilla Firefox, și crom-TOR copii către exterior Google Chrome.

În afară de browsere private pentru sistemul de operare Windows sunt proiectate pentru browsere anonime și alte sisteme de operare.

Descărcați tipul dorit de browser-ul la sistemul TOR poate torproject.org pe site-ul oficial. Din motive de siguranță, nu este recomandat să ia programul de pe site-uri aleatorii - ar putea fi o capcană. În loc de utilizatori anonimi din stânga TOR va trimite informații cu caracter personal direct în mâinile infractorilor.

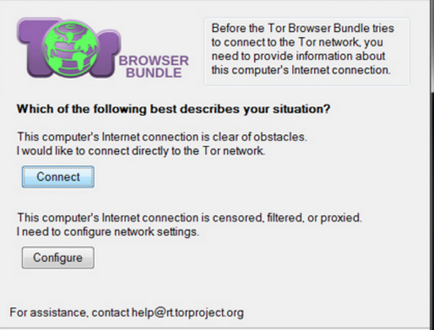

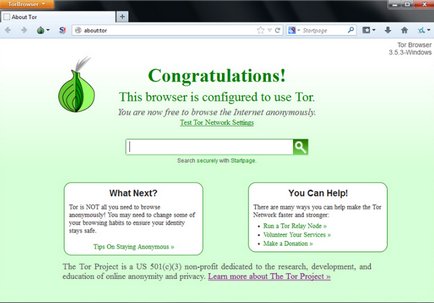

Instalarea browser-ului pentru a TOR nu este diferit de procedeul convențional cu aplicațiile bazate pe Windows. După pornirea browser-ul TOR ar trebui să fie configurat pentru navigare privată, în caz contrar acesta va fi cel mai comun browser-ul web.

Asta este! Vă puteți bucura de independență virtuală.

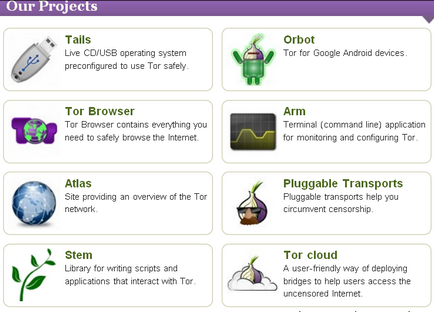

Alte TOR-aplicații

Cine are nevoie?

Cu toate că de multe ori și-a exprimat opinia că utilizatorii rețelei TOR anonime sunt teroriști și criminali, de fapt, majoritatea sunt oameni destul de respectabil. În viața fiecărei persoane pot exista situații în care este necesar pentru a asigura confidențialitatea comunicațiilor, în scopul de a păstra bunăstarea, sănătatea și viața ei înșiși sau cei dragi.

În toate aceste cazuri, scurgeri de informații poate duce la consecințe catastrofale, ireparabile.